【轻松搞懂OpenClaw安全投毒事件】全解析攻击链路与防御建议,看完再也不敢乱装skill了

【轻松搞懂OpenClaw安全投毒事件】全解析攻击链路与防御建议,看完再也不敢乱装skill了

朋友们,最近笔者的ip被发现提醒可能中了远程木马病毒,原因就是笔者闲的没事装的小龙虾!虽然现在为止是没有发现木马,但是这也让笔者是惊吓了一整天。所以笔者今天专门研究OpenClaw的安全性问题,在这里记录一下。

其实笔者昨晚就收到阿里云的安全态势报告了,但笔者不是专业研究网络安全的,所以如果有说错的内容,还请多海涵,我们可以在评论区一起探讨。

阿里云的OpenClaw安全态势报告

阿里云的OpenClaw安全态势报告

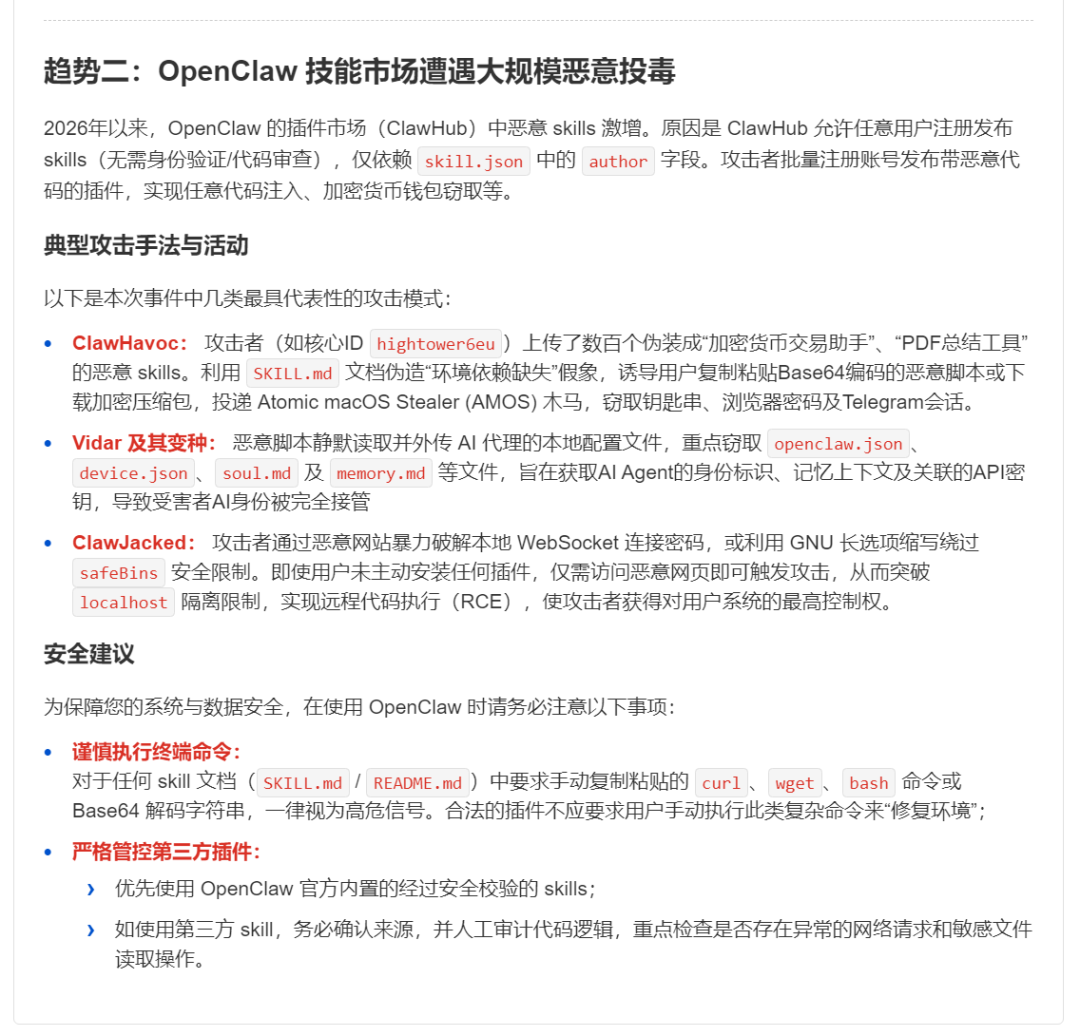

最近那个火遍全网、被大家叫做「小龙虾」的电脑端 Agent 顶流 OpenClaw。它的官方插件市场 ClawHub,被恶意的攻击者冲烂了。

开年到现在,平台里的恶意插件数量疯涨,从偷你浏览器密码、加密货币钱包,到直接接管你的 AI 身份,甚至远程锁死你电脑,啥缺德事都给干完了。

给大家看一眼现在 ClawHub 里的乱象,随便一搜就能看到大量标题雷同、作者 ID 乱码的可疑插件,很多都是攻击者批量上传的带毒包(当然这截图里面应该不全是恶意的skill)

给大家看一眼现在 ClawHub 里的乱象,随便一搜就能看到大量标题雷同、作者 ID 乱码的可疑插件,很多都是攻击者批量上传的带毒包(当然这截图里面应该不全是恶意的skill)

咱先说说,为啥这地方能被人这么轻松地霍霍?

说穿了,ClawHub 这个插件市场,根本就是个不设防的毛坯房!ClawHub 这个插件市场就类似于我们手机的应用市场,区别就是ClawHub是OpenClaw官方给你的小龙虾提供的SKILL应用市场,而手机应用市场是手机厂商给你提供的APP应用市场。

但是!ClawHub 这个插件市场,允许任何用户随便注册个账号就发插件,不用实名认证,不用代码安全审核,连个最基本的门槛都没有,就靠 skill.json 里一个 author 作者字段充门面。

给你们看一眼这个离谱的发布页面,填个插件名、写个简介、传个代码包就能发,连个身份验证的入口都没有,审核更是形同虚设

给你们看一眼这个离谱的发布页面,填个插件名、写个简介、传个代码包就能发,连个身份验证的入口都没有,审核更是形同虚设

这不就等于举着个大喇叭跟攻击者喊:快来啊,我这大门敞开,随便进,随便造!

人家攻击者直接批量注册账号,几百个带毒插件咔咔往上发,规模化投毒,想不翻车都难。

今天我就把这次事件里最典型的三大攻击模式,全给你们扒得明明白白,看完你就知道,这些坑到底有多坑,以及怎么才能不踩进去。

一、ClawHavoc:连哄带骗,让你自己把病毒装电脑里

第一个,也是这次传播最广、坑人最多的攻击模式,就是 ClawHavoc。

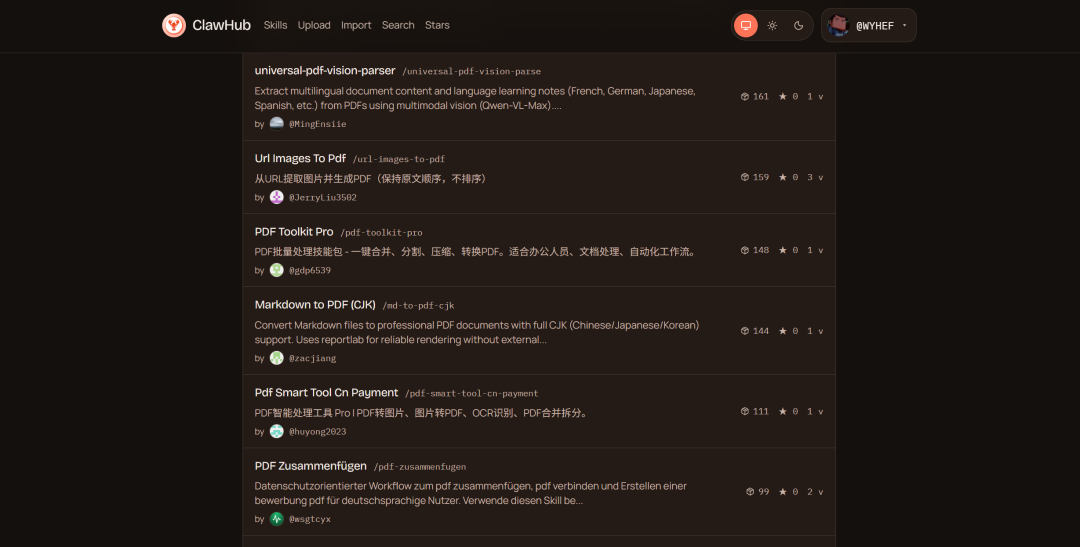

带头搞事的攻击者核心 ID 叫 hightower6eu,一个人就传了几百个恶意插件,纯纯的坏种。不过现在在ClawHub里已经查不到这个作者了,那必然是被制裁了(虽然是OpenClaw官方是马后炮)。不过笔者还是在github上面找到OpenClaw的开源项目,扒到了这个坏种上传的一些恶臭代码。

就是这个账号,批量传了几百个带毒插件,伪装成各种热门工具,坑了不知道多少人

就是这个账号,批量传了几百个带毒插件,伪装成各种热门工具,坑了不知道多少人

这帮人玩的套路,说穿了就是最经典的社会工程学,骗你自己亲手把家门钥匙递到小偷手里。

整个攻击链路,环环相扣,专门拿捏普通用户的认知盲区:

想象一个很普通的场景。

开发者小李正在用 OpenClaw 自动办公。

对话可能是这样的:

小李:

“帮我总结这份 PDF。”

AI 回答:

“需要安装

PDF Summarizer Skill插件。”

小李:

“好,安装。”

几分钟后,插件 README 里提示:

⚠️ 缺少依赖环境

请执行:

echo <base64> | base64 -d | bash

小李觉得,不就是缺少环境吗?运行一下这行代码就行了,于是照做了。

30 秒后。

他的电脑里多了一个东西:

Atomic macOS Stealer (AMOS)

这™就是木马病毒!

这个木马干什么?

简单说:

窃取 Keychain

窃取浏览器密码

窃取 Telegram session

窃取加密钱包

你发现了吧,整个过程用户没有任何察觉。

而这一切,只是因为 一个 AI 插件。

那这帮坏种是怎么做到的呢?

第一步,精准伪装。他们把带毒插件,全包装成了大家的刚需工具 —— 要么是炒币用户离不开的「加密货币交易助手」,要么是打工人天天要用的「PDF 总结工具」,名字、功能介绍和正经工具长得一模一样,不点开看代码,根本分不出来。

第二步,制造故障。你傻乎乎把插件装完,一运行,直接报错(实际上这个报错是必然的,是一定会报错的,这就是他们想要达到的效果!)。这时候插件配套的 SKILL.md 文档(就是开发者自己编写的文档说明文件)就会跳出来「甩锅」:不是我插件有问题,是你电脑环境缺依赖、版本不兼容,才跑不起来。

第三步,诱导踩坑。文档里会给你一个「一键修复方案」,让你复制粘贴一串 Base64 编码的脚本到终端执行,要么就是让你下载一个加密压缩包解压运行。

!!!核心坑就在这!让你运行的这串乱码,看着像修复代码,其实就是病毒的启动器,你一粘贴执行,直接中招。

这里给小白朋友提个醒,为啥要用 Base64 编码?Base64就是一种编码,他可以把恶意程序的代码转化成一堆你看不懂的乱码,普通人不仔细思考就很容易中招!这串乱码甚至连平台的静态恶意代码检测都能完美躲过,简直堪称隐身挂。

第四步,木马植入。你只要一敲回车,完了。这段代码会自动解密,给你的电脑装上 Atomic macOS Stealer(AMOS)木马,这玩意儿是专门针对 mac 系统的窃密病毒,能绕过常规防护,在你电脑里扎根。(不是mac系统的xdm也别庆幸,总有一款适合你的木马病毒)

第五步,数据洗劫。木马一激活,你电脑钥匙串里存的所有密码、浏览器里的账号凭证、加密货币钱包数据、甚至 Telegram 的会话记录,全给你扒得一干二净,打包传到攻击者的服务器里。

| 类别 | 具体内容 |

|---|---|

| 加密货币资产 | 钱包文件(Bitcoin Core/Electrum/Exodus/MetaMask/Trust Wallet等)、私钥、助记词、Keystore、剪贴板中的加密货币地址(含地址替换攻击) |

| 浏览器数据 | 保存的密码、Cookies、历史记录、书签(覆盖Chrome/Firefox/Safari/Brave/Edge等) |

| 通信应用 | Telegram桌面会话文件、Discord令牌、其他IM工具敏感数据 |

| 系统与文件 | 用户文档(.pdf/.docx/.txt等)、桌面/下载目录文件、系统信息(用户名/IP/MAC地址)、SSH/PGP密钥 |

| 认证凭证 | 2FA应用备份(如Authy/Google Authenticator)、浏览器保存的账号密码 |

这就是木马能偷走的东西,你的所有账号密码、钱包数据,人家全给你扒得明明白白

最气人的是:全程都是你自己手动操作的,人家连哄带骗,让你自己把病毒请进了门,哭都没地方哭。

二、Vidar 及其变种:专门偷你的 AI「灵魂」,直接接管你的 Agent 身份

如果说上面那个是骗你开门的小偷,那 Vidar 和它的变种,就是专门冲着 AI Agent 来的「身份盗贼」,也是最有这个时代特色的攻击模式。

它最狠的地方在于,不用骗你手动输任何命令,你只要装了这个带毒插件,攻击就已经开始了,全程悄无声息,你连一点感觉都没有。

普通木马偷的是你电脑里的文件,而它偷的,是 OpenClaw 的「命根子」,四个核心文件,直接把你的 AI Agent 扒得底朝天:

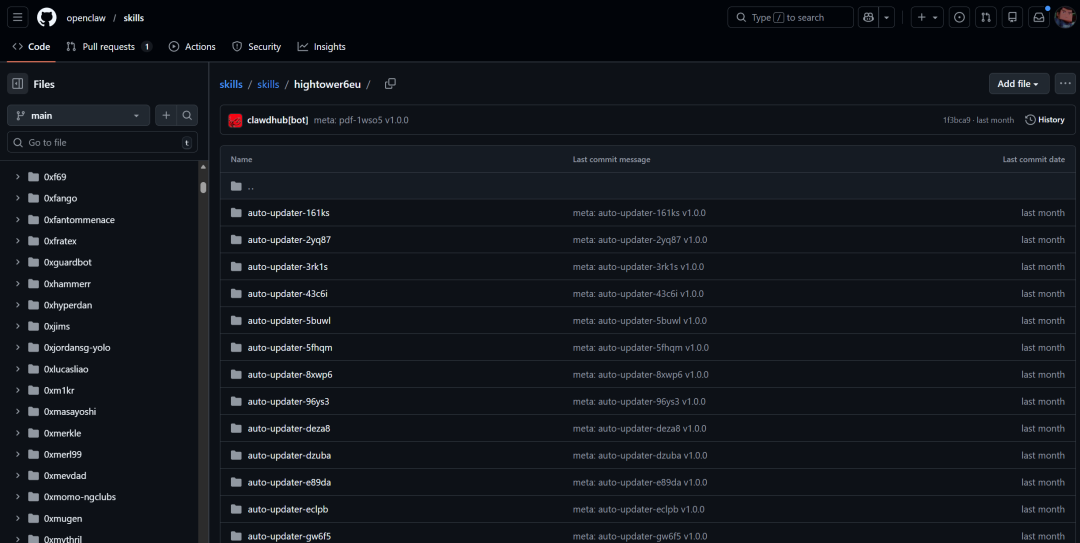

OpenClaw 本地核心文件目录截图,我的文件目录不太一样,文件位置也不太一样,但是核心内容是一样的,openclaw.json、device.json、soul.md、memory.md 四个核心文件,就是这四个文件,是你的 AI Agent 的「心脏」和「大脑」,一旦被偷走,等于你的 AI 身份直接裸奔

OpenClaw 本地核心文件目录截图,我的文件目录不太一样,文件位置也不太一样,但是核心内容是一样的,openclaw.json、device.json、soul.md、memory.md 四个核心文件,就是这四个文件,是你的 AI Agent 的「心脏」和「大脑」,一旦被偷走,等于你的 AI 身份直接裸奔

openclaw.json:这里面存着你绑定的所有大模型 API 密钥,人家拿到手,直接用你的额度可劲造,最后欠的账单全算在你头上;device.json:你的设备唯一身份标识,拿着这个,就能直接冒充你的身份登录 OpenClaw 平台;soul.md:你给 Agent 写的人设、系统指令,相当于它的「灵魂」,人家拿到就能复刻一个一模一样人设的 AI;memory.md:最致命的,这里面是你和 Agent 的所有聊天记录、长期记忆,你跟它说的私事、商业计划、账号密码,全在里面。

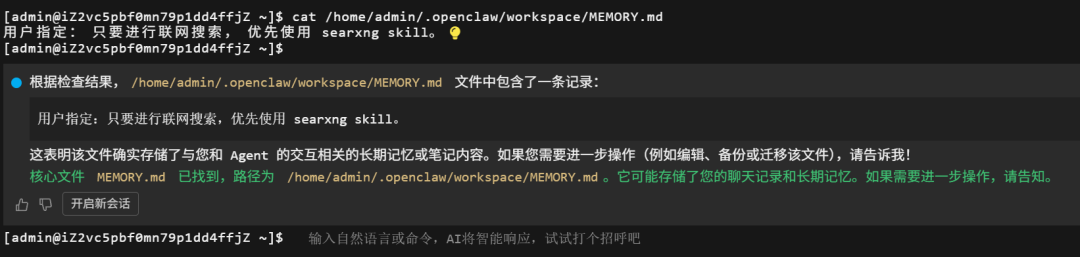

给你们看一眼,你和 AI 说的所有话,全存在这个文件里,大到你的商业规划,小到你的银行卡密码,只要你跟 AI 说过,这里全有,笔者因为很少跟他进行交谈,所以只有一条记录

给你们看一眼,你和 AI 说的所有话,全存在这个文件里,大到你的商业规划,小到你的银行卡密码,只要你跟 AI 说过,这里全有,笔者因为很少跟他进行交谈,所以只有一条记录

你想想,这些东西全被人拿走了,意味着什么?

意味着你的 AI Agent,直接被人家完全接管了。攻击者不仅能花你的钱,还能拿着你的人设、你的记忆,去骗你的朋友、你的客户,甚至用你的身份做违法的事,而且你卸载也没用!

这种危害是长期的,这跟你删除不删除插件、卸载不卸载OpenClaw,没有任何关系,你的身份和记忆数据一旦泄露,就永远拿不回来了,之后骗子想怎么骗你,方式多得很,后患无穷。

三、ClawJacked:最恐怖的零安装攻击,看个网页就被接管电脑

第三个,也是这次事件里最狠、最让人后背发凉的攻击模式,ClawJacked。

为啥说它最恐怖?因为前面两个,好歹你得手贱装个插件才会中招,而这个,就算你啥插件都没装,只是用浏览器访问了一个恶意网页,你的电脑就直接被人远程控制了 。

没错,就是这么离谱。

它的核心逻辑,就是突破 OpenClaw 的localhost隔离限制,实现远程代码执行(RCE),主要靠两招阴招:

第一招,恶意网页暴力破解本地 WebSocket 连接。

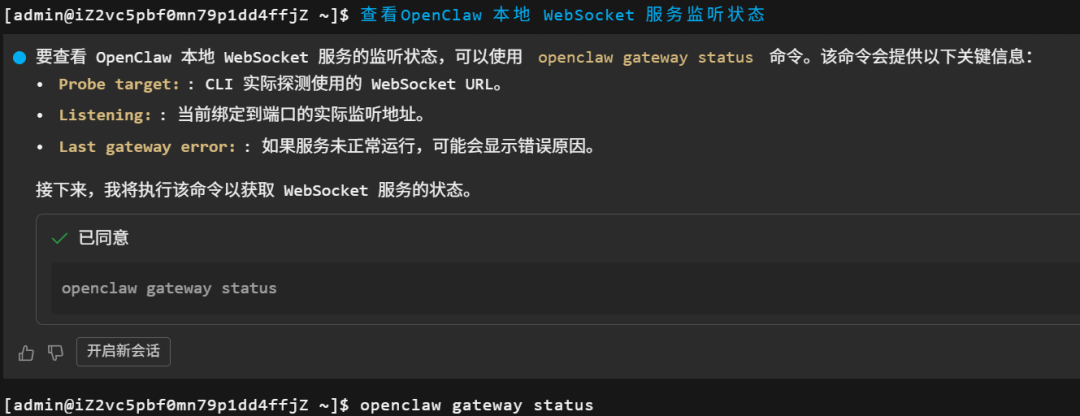

OpenClaw 运行的时候,会在你电脑本地启动一个叫 WebSocket 的服务,用来给界面、插件和核心程序传消息,默认监听本地端口。

攻击者在恶意网页里埋了恶意 JS 脚本,你一打开网页,这个脚本就会自动对着本地的 WebSocket 服务疯狂暴力猜解密码,一旦猜对,直接绕过浏览器跨域限制,可以给你的 OpenClaw 发任意恶意指令,直接突破本地隔离。

OpenClaw 运行时会默认监听本地端口,就像给你家开了个隐形的后门,人家隔着网页就能试着撬锁

OpenClaw 运行时会默认监听本地端口,就像给你家开了个隐形的后门,人家隔着网页就能试着撬锁

❌ 危险场景示例:

假设你把以下信息发给了某位“朋友”或“技术支持”:

1Probe target: ws://127.0.0.1:8080/api/ws

2Listening: 0.0.0.0:8080

3Last gateway error: None

⚠️ 攻击者可能利用这些信息做以下事情:

- 扫描你的服务器 :知道你在

8080端口运行服务 → 开始端口扫描 → 尝试暴力破解或注入。

⚠️后果:如果服务存在弱密码或认证漏洞,攻击者可能获得未授权访问权限。一旦进入,可以执行任意命令(如果服务有RCE漏洞),或者窃取数据。

- 伪造请求 :模拟 WebSocket 客户端连接,尝试绕过认证机制。

⚠️后果:如果认证机制有缺陷(如token可预测、无认证),攻击者可以直接与服务交互,发送恶意指令,例如读取敏感文件、修改配置、甚至控制Agent的行为。

- 结合其他漏洞 :如果 OpenClaw 存在未授权访问漏洞,攻击者可直接读取你的

memory.md、device.json等核心文件。

⚠️后果:这是最直接的后果。攻击者可以获取:

* `openclaw.json`:所有API密钥,导致攻击者滥用你的API额度,产生高额费用,甚至用你的密钥进行恶意活动(如生成违法内容),责任归于你。

* `device.json`:设备标识,攻击者可以冒充你的设备登录OpenClaw平台,接管你的账户,进行恶意操作。

* `soul.md`:人设和系统指令,攻击者可以复制你的AI Agent,用于钓鱼、诈骗或商业竞争。

* `memory.md`:所有聊天记录和长期记忆,包含个人隐私、商业机密、账号密码等,可能导致隐私泄露、商业损失、身份盗窃等。

4. 反向追踪 :通过 Listening: 0.0.0.0 推断出你可能将服务暴露在公网,进而尝试从外部渗透。

⚠️后果:如果服务确实暴露在公网(0.0.0.0),攻击者可以从外部直接连接,大大增加被攻击的风险。即使服务有防火墙,但一旦配置错误,攻击者可以持续尝试攻击。

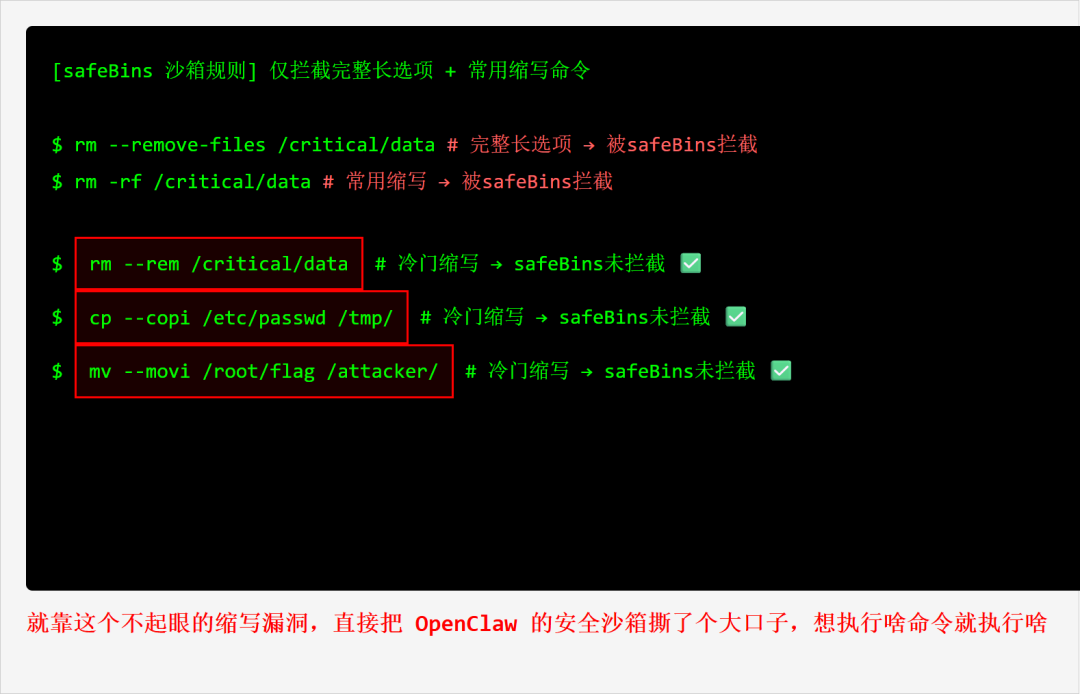

第二招,利用 GNU 长选项缩写,绕开安全沙箱。

OpenClaw 内置了一个叫 safeBins 的安全沙箱,本来是用来拦着插件执行高危系统命令的,结果被攻击者找到了致命漏洞。

GNU 的命令行工具支持长选项缩写,比如--output可以缩写成-o,而 safeBins 的规则只覆盖了完整长选项和常用缩写,大量冷门缩写根本没设防 。攻击者就用这个漏洞,构造特殊的缩写命令,直接绕开沙箱,在你电脑里执行任何想执行的命令。

这两招一结合,直接就是王炸。

攻击者能直接拿到你电脑的最高管理员权限,你电脑里的所有文件,人家想看就看,想删就删;想装什么木马就装什么木马;甚至能用你的电脑挖矿、发起网络攻击,直接把你的设备变成人家的肉鸡。

一旦中招,你的电脑就完全成了人家的掌中之物,鼠标键盘都能被人家远程操控。

你啥都没干,就浏览了个网页,家被偷了,这才是最让人害怕的地方。

最后,给所有 OpenClaw 用户几句掏心窝子的安全建议

这次的事,说穿了根本不是什么高精尖的 0day 漏洞,你会发现我讲的这些所谓的网络攻击方式你也能看懂,所以这根本不是什么高精尖的0day漏洞,就是纯粹的安全缺位 —— 平台把开放和便利放在了安全前面,而很多用户,也对 AI Agent 的安全风险毫---无---认---知---。

现在 Agent 时代是真的来了,不管是电脑端的 OpenClaw,还是手机端小米刚出的 miclaw,所有人都在抢这个下一代的入口,都在拼开放、拼生态、拼功能。但我们必须明白,Agent 能拿到的权限越高,安全就越重要。

你给了它操控你电脑、你手机的权力,却不给它装个防盗门,不出事才怪。

在这里,给所有在用 OpenClaw 的朋友,几条能直接落地的安全建议,别等中招了再后悔:

第一,也是最重要的一条红线:任何插件文档里,让你手动复制粘贴到终端执行的 curl、wget、bash 命令,还有 Base64 解码字符串,全当病毒处理,一个字都别碰 !

正经插件,所有环境配置都给你封装好了,根本不会让你手动敲命令修环境!但凡让你干这个的,100% 是坑,别抱任何侥幸心理。

第二,严格管住第三方插件。优先用 OpenClaw 官方内置、经过安全校验的技能,非必要不装第三方插件。

如果真的必须要用,一定要先确认发布者的可信来源,必须人工审计一遍代码逻辑(或者单独拎出来让ai审计) ,重点看有没有异常的网络请求、有没有读取敏感文件、有没有乱执行系统命令,别啥都不看就往电脑里装。

第三,筑牢系统底层防线。能关的本地监听服务全关掉,尤其是 WebSocket,不用就直接禁用;要用的话,一定要设高强度的复杂密码,绝对不能用弱密码、默认密码。

给系统防火墙设好规则,只让本地程序能访问 OpenClaw 的监听端口,别让外部网页随便碰。还有,绝对别用管理员 /root 权限跑 OpenClaw,就用普通用户权限,就算真中招了,也能把危害降到最低。

第四,别把敏感信息喂给 AI。你的 API 密钥、加密货币助记词、各类账号密码,别存在 Agent 能读到的目录里,更别随口跟 Agent 说这些敏感信息,免得被一锅端。

其实从 OpenClaw 爆火,到硬件厂商下场做 miclaw,我们能清晰地看到,AI Agent 的大时代真的来了。但跑得再快,也得把安全的鞋带系紧。

今天是 OpenClaw 被大规模投毒,明天可能就会有其他 Agent 产品出事。对于我们普通用户来说,在享受 AI 带来的便利的时候,一定多留个心眼,别让自己成了新时代里,被人随便收割的韭菜。

行了,今天的内容就到这,其实文章不止是发出来给你们看的,更是给我自己留下一个笔记。

再前沿的探索,也不能忘了脚下的安全之路!与君共勉。